사물인터넷(IoT)을 노린 공격자들에 맞서려면 어떤 접근 방식을 취해야할까? 사물(things)들로 향하는 관문을 튼튼하게 만드는게 우선일까? 사물들의 자체 보안 역량을 높이는게 먼저일까?

스마트밴드에서부터 스마트가전, 커넥티드카 등 수많은 기기들이 쏟아지고, 스마트공장이나 스마트시티에 대한 청사진까지 나오고 있지만 이와 관련해 아직까지 업계에서 공통된 표준은 나오지 않고 있는 상황이다.

상황이 이렇다 보니 보안을 어떻게 지켜낼 것이가에 대해서도 전문가들마다 의견이 제각각이다. 논의는 크게 각종 센서, 액츄에이터(구동부)를 포함한 IoT기기를 지켜야 하는가, 아니면 IoT기기들와 연결해 수집한 정보를 모아 인터넷을 통해 외부로 전송하는 역할을 하는 게이트웨이에 대한 보안을 최우선 순위에 놓아야하는가로 나뉜다.

이러한 논의에 대해 10일 '디지털 비즈니스 시대 사이버보안 및 모빌리티'를 주제로 한 브리핑 참석 차 방한한 가트너 안몰 싱 수석 연구원은 "둘 다 중요하지만 어떤 것이 인터넷에 연결되느냐에 따라 우선순위가 달라진다"고 밝혔다.

통합 계정 및 접근 관리(IAM) 분야 전문가로 시티그룹, UBS, 비자 등에서 11년 간 IT 및 보안 분야에 몸 담아왔던 싱 연구원은 센서나 액츄에이터를 포함한 IoT기기가 인터넷에 직접 연결될 경우에는 직접 보안기능을 집어넣는 것이 중요해진다고 설명했다.

그러나 이러한 IoT기기들은 인터넷에 직접 연결되기보다는 분산된 IoT 네트워크를 관리하는 통로 역할을 하는 게이트웨이에 연결될 수도 있다. 이러한 경우에는 게이트웨이가 IoT기기들이 안전한지 여부를 관리하고, 필요하다면 보안정책을 내리거나 펌웨어 업데이트를 제공하는 역할을 맡게 된다.

싱 연구원은 이러한 과정에서 인증의 중요성을 강조했다. 그는 "IoT기기와 게이트웨이가 연결될 때 기기들이 자신을 증명할 수 있어야 하며, 인증을 받은 기기들에 대한 정보만 게이트웨이가 다룰 수 있도록 해야한다"고 밝혔다.

IoT기기와 게이트웨이 간 인증에 필요한 보안요구사항은 기기나 게이트웨이의 역할에 따라 달라진다. 여러 인증방식 중 가장 보안성이 높은 것은 '상호인증(mutual authentication)'이라고 부르는 것이다. 상호인증은 네트워크로 연결해 정보를 주고 받으려는 상대방을 서로 인증하는 것을 말한다.

싱 연구원에 따르면 IoT 분야에서 거론되고 있는 현재 상호인증 방식 중 눈에 띄는 것이 트러스티드컴퓨팅그룹(TCG)이 마련한 트러스트플랫폼모듈(TPM)이라는 업계 표준이다.

그는 "TPM의 경우 인증에 필요한 암호화 키들을 보관하면서 이들을 교환하는 용도로 쓰인다"며 "예를들어 스마트시티에서 지진을 감지하는 센서들과 같은 높은 수준의 위협관리가 필요한 곳에 적용될 수 있다"고 밝혔다.

그러나 기업 입장에 대형 사고가 날 수도 있는 분야를 제외한 다른 분야에서까지 센서나 액츄에이터와 같은 저가 기기에 높은 수준의 보안성을 유지할 목적으로 TPM을 쓰는 것은 과도한 투자다. TPM은 칩 내에서 보안 기능을 제공하는 것이기 때문에 도입하기 위해서는 많은 비용이 드는 탓이다.

이러한 문제를 해결하기 위한 방안 중 하나로 고안된 것은 'SMACK(Short Message Authentication Check)'라고 불리는 인증 방식이다. 센서나 액츄에이터 등과 같은 저가 기기에도 적용할 수 있을 정도로 가벼운 인증 방식으로 송수신자를 서로 인증하고, 주고 받은 메시지가 훼손되지 않았는지를 검증하기 위한 '메시지인증코드(MAC)'를 보다 가볍게 만든 방식이다.

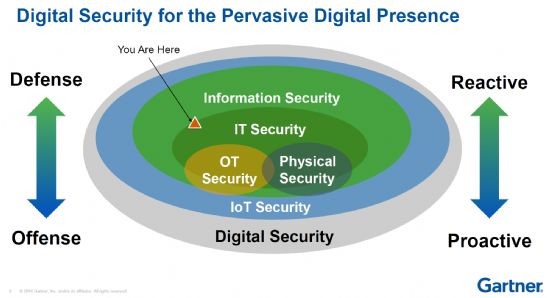

기업들이 IoT 보안에 접근하는데 겪는 어려움에 대해 그는 크게 3가지로 요약했다. 먼저 문화적인 차이다. 전통적으로 사내 각종 물리적인 자원들을 관리하는 역할을 해왔던 OT(operation technology)팀이 IT팀의 역할로만 알고 있었던 정보보안 영역에 대해서까지 협업할 수 있어야 한다는 점이다. 그는 "전자엔지니어가 용접 대신 소프트웨어 엔지니어가 하는 업데이트를 해야하는 상황"이라고 밝혔다.

두번째는 IoT 분야는 아직 기술적으로 완전히 성숙하지 않았다는 점이다. 그의 설명에 따르면 구체적인 기술 스펙이나 가이드라인이 많이 없는 상황에서 시장 선점을 위해 IoT는 물론이고, IoT 보안 플랫폼을 판매하려는 회사들이 등장하고 있다고 밝혔다.

관련기사

- 삼성이 데이터로 생산성을 높이는 방법2016.05.10

- 삼성, IoT 서비스 ‘아틱 클라우드’ 공개2016.05.10

- IoT 보안, 오픈소스 기반 가상화 기술 뜰까2016.05.10

- '스마트 시티' 보안 허점 분석해보니…2016.05.10

끝으로는 IoT가 산업별, 분야별로 서로 같은 IoT라고 보기 힘들다는 점이다. 헬스케어 회사와 이동통신회사에게 IoT 기술을 적용하는 방식이 달라지는 만큼 보안 요구사항에 대해서도 각 영역별로 다른 접근법을 필요로 한다는 주장이다.

보안성이 높은 IoT 시대가 언제쯤 등장하게 될 것이냐는 질문에 싱 연구원은 "보안은 네버엔딩"이라며 "모든 IoT 보안 사고를 증명할 수 있는 시기가 올 때까지는 적어도 10년 이상은 걸릴 것으로 본다"고 답했다.